双重防护:BasicAuth + 主题安全码,筑牢 WordPress 后台安全防线

近期,大量 WordPress 网站遭遇挂马、恶意跳转等安全问题。我们在协助排查时发现,90% 以上的入侵事件源于后台登录入口防护不足——管理员密码过于简单(如与域名、网站内容关联)、用户名仍使用默认的 “admin”,且登录界面完全暴露在外,最终被扫描工具暴力破解。

后台安全是我们反复强调的防护重点。除了设置强密码外,对登录入口本身进行加固才是阻断恶意扫描的根本手段。本文将介绍两种层层递进的防护方案:宝塔面板 BasicAuth 认证 + 主题自带登录安全码,双重拦截可有效屏蔽机器人扫描和暴力破解尝试。

第一重防护:宝塔面板 BasicAuth 认证

什么是 BasicAuth 认证?

BasicAuth 是 HTTP 协议内置的简单身份验证机制。当用户访问被保护的 URL 时,浏览器会自动弹出一个登录窗口,要求输入用户名和密码。验证通过才能继续访问,否则返回 401 Unauthorized 状态码。

核心优势:这种验证发生在 Web 服务器层面,不消耗 PHP 和数据库资源,对高频扫描机器人来说是一道坚实的屏障。

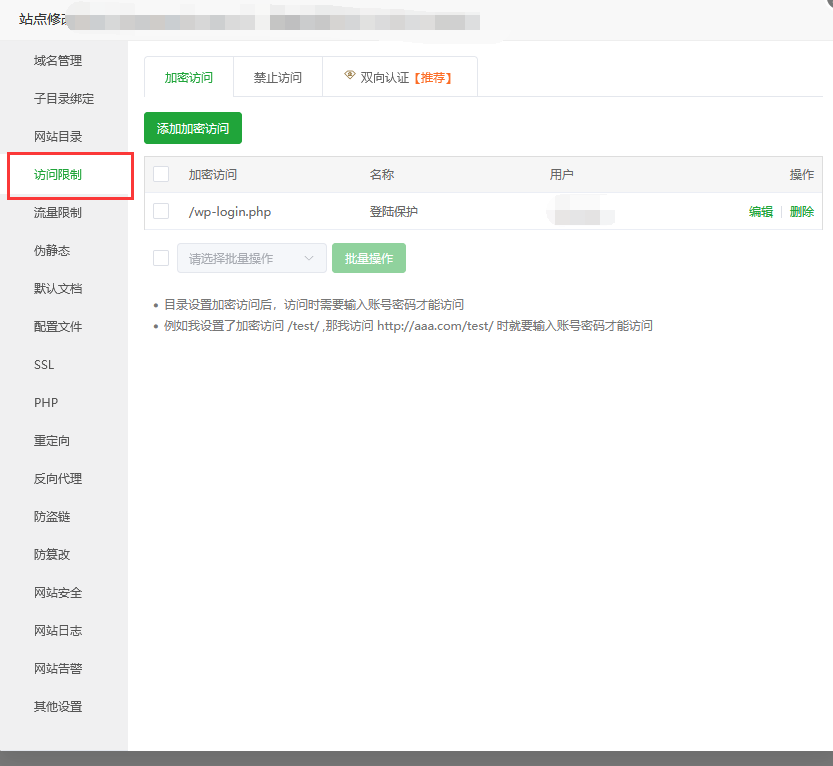

宝塔面板设置步骤

-

登录宝塔面板,进入 网站 → 选择目标站点 → 点击 设置

-

在左侧菜单找到 访问限制(默认为空列表)

-

点击 添加密码访问,配置以下参数:

-

加密访问:填写 WordPress 登录入口

/wp-login.php -

名称:任意填写,用于后续识别(如“保护网站登录”)

-

用户名/密码:设置访问登录页面的专用凭证

-

-

保存后,访问

你的域名/wp-login.php时,浏览器会弹出认证窗口:

输入错误则返回 401 状态码;输入正确才能进入 WordPress 登录界面。

⚠️ 重要前提:必须启用 HTTPS

BasicAuth 的凭证经过 Base64 编码传输,在非 HTTPS 环境下可被轻松解码截获。因此,请务必在宝塔面板的 SSL 界面申请证书并开启 强制 HTTPS,确保传输过程加密安全。

第二重防护:主题登录安全码(超级区块主题系列)

对于使用 超级区块 WordPress 主题系列 的用户,还可以叠加一层应用层防护——登录安全码功能,进一步缩小攻击面。

设置步骤

-

进入 WordPress 后台 → 主题选项 → 找到 登录安全选项

-

填写自定义安全码并保存。系统会生成一个新的包含安全码的登录地址。

-

双重防护机制:

-

访问层:必须使用带安全码的完整地址才能显示登录表单,直接访问

/wp-login.php将自动跳转至首页 -

请求层:所有登录 POST 请求必须携带正确的安全码参数,即使机器人绕过地址检测直接向

/wp-login.php发送请求,也会因缺少安全码而被驳回

-

防护效果对比

| 防护层级 | 防护手段 | 作用 |

|---|---|---|

| 第一层 | BasicAuth(服务器层) | 阻断所有未认证的访问请求,零资源消耗防御扫描器 |

| 第二层 | 登录安全码(应用层) | 隐藏真实登录入口,验证 POST 请求合法性 |

| 最终 | 强密码 + 非 admin 用户名 | 抵御人工猜解尝试 |

总结建议

-

立即执行:为

/wp-login.php配置 BasicAuth 认证,并确保 HTTPS 已开启 -

如有条件:启用主题提供的登录安全码功能,实现双重验证

-

基础工作:删除 “admin” 用户名,使用包含大小写、数字、符号的强密码

通过服务器层 + 应用层的双重防护,即使是高频暴力破解工具,也无法触及你的 WordPress 登录表单,从根本上杜绝后台暴露风险。